Coraz więcej szkodliwego kodu na Androida

3 lipca 2015, 11:12Android cieszy się olbrzymią popularnością nie tylko wśród użytkowników, ale też wśród cyberprzestępców. Eksperci z firmy G DATA informują, że samym tylko I kwartale bieżącego roku zidentyfikowali 440 000 nowych fragmentów złośliwego kodu skierowanego przeciwko Androidowi. To o 6,4% więcej niż kwartał wcześniej.

Pierwsze takie ransomware

9 marca 2016, 07:17Eksperci z Palo Alto Networks odkryli pierwsze ransomware, które z powodzeniem atakuje użytkowników systemu OS X. Szkodliwe oprogramowanie o nazwie KeRanger zainfekowało popularnego klienta sieci BitTorrent, program Transmission

BlackBerry kończy produkcję sprzętu

5 października 2016, 11:18Kanadyjska firma BlackBerry zapowiedziała zakończenie swojej 20-letniej przygody ze sprzętem. Przedsiębiorstwo będzie zlecało firmie zewnętrznej produkcję swoich urządzeń, a samo skupi się na rozwoju oprogramowania

Chrome z wbudowanym adblockerem już dostępny

2 sierpnia 2017, 05:18Najnowsza wczesna wersja beta przeglądarki Chrome dla Androida ma wbudowane domyślnie uruchomione oprogramowanie blokujące reklamy. Nowy mechanizm może być początkiem realizacji zapowiedzi Google'a o wprowadzeniu do przeglądarki domyślnego adblockera

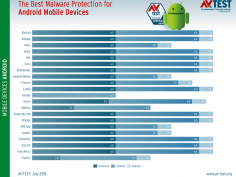

Skaner Google'a słabo chroni Androida

22 sierpnia 2018, 05:33Po raz szósty z rzędu Google'owski skaner antywirusowy Google Play Protect okazał się najgorszym spośród testowanych narzędzi do zabezpieczania Androida. Specjaliści z AV-Test przetestowali 21 skanerów antywirusowych.

Miłośnicy gier w niebezpieczeńtwie. Liczne dziury w sterownikach Nvidii

4 marca 2020, 13:15W sterownikach graficznych Nvidii znaleziono liczne dziury, które umożliwiają przeprowadzenie DoS (denial of service), wykonanie złośliwego kodu oraz inne rodzaje ataków. Nvidia wydala już odpowiednie poprawki, które należy jak najszybciej zainstalować.

Google chce wykorzystać nasze smartfony do badania jonosfery i udoskonalenia GPS

28 listopada 2024, 09:35Naukowcy z Google Research proponują, by wykorzystać miliony smartfonów używanych z systemem Android do badania w czasie rzeczywistym zmian w jonosferze i poprawienia tym samym dokładności systemów nawigacji satelitarnej. Zamiast postrzegać jonosferę jako obszar, który zaburza GPS, możemy odwrócić sytuację i wykorzystać odbiorniki GPS jako urządzenia do badania jonosfery. Łącząc dane z czujników milionów telefonów stworzyliśmy szczegółowy obraz jonosfery, którego w inny sposób nie można uzyskać, stwierdził Brian Williams i jego koledzy.

Po sześciu latach wirus powrócił do HP

2 czerwca 2006, 22:50Firma BitDefender poinformowała o powrocie wirusa, który po raz pierwszy pojawił się przed sześciu laty na witrynie firmy Hewlett-Packard. Tym razem szkodliwy kod znaleziono w sterowniku jednego z urządzeń sprzedawanych przez HP.

Zune w sklepach

14 listopada 2006, 12:18Kieszonkowy odtwarzacz Zune pojawił się oficjalnie w amerykańskich sklepach. Najnowsze urządzenie Microsoftu jest pierwszą próbą obalenia dominacji iPoda.

Polityk z ludzką twarzą

27 lutego 2007, 09:46W Finlandii już niedługo, bo w marcu, odbędą się wybory parlamentarne. Firma komputerowa Intopii stworzyła specjalną stronę WWW, by odwiedzający ją internauci mogli umieścić pośród 800 zdjęć innych kandydatów swoje własne. W ten sposób chcą zobrazować zaobserwowaną już dość dawno tendencję, że ludzie najbardziej ufają osobom podobnym do siebie.